Los Sonorenses Más Famosos de La Historia - Octavio Orosco Villegas

Propuesta de Tesis Orosco Pacora, César Proyecto deTesis en Ingeniería de Sistemas Diseño de un...

-

Upload

jorge-cacho -

Category

Documents

-

view

8 -

download

3

Transcript of Propuesta de Tesis Orosco Pacora, César Proyecto deTesis en Ingeniería de Sistemas Diseño de un...

Propuesta de Tesis

Orosco Pacora, César

Proyecto deTesis en Ingeniería de Sistemas

Diseño de un Marco Metodológico para el tratamiento y análisis de evidencia digital en Computación Forense en la División de

Delitos de Alta Tecnología de la Policía Nacional del Perú

21 Julio 2007

22 /31/31

Tesista

• Orosco Pacora, César Alonso• Especialidad: Ingeniería de Sistemas• Ciclo: 9º ciclo

33 /31/31

PROPUESTA DE TESIS

44 /31/31

Justificación del Problema

• El crecimiento de los medios digitales del procesamiento de la información, ha llevado al nacimiento de nuevas formas de delitos que involucra o se desarrolla mediante el uso de estos medios, y que tiene como objetivo central la información en si misma.

55 /31/31

Justificación del Problema• El resultado de estas actividades tiene importancia

crucial en la vida de las personas y su implicación como parte de un delito, que resultará en una condena o sanción que pueda cambiar de forma dramática la vida de las personas.

• La investigación de esta evidencia requiere de una estructura y procedimientos definidos que permitan garantizar el análisis objetivo de la misma.

66 /31/31

Ámbito de la investigación

• La presente investigación se hará en la División de Delitos de Alta Tecnología de la Policía Nacional del Perú. (DIVINDAT)

77 /31/31

El Problema

• Los métodos actuales de recolección y procesamiento de evidencia digital en la DIVINDAT que se realizan de forma empírica producen la perdida, modificación y deterioro de la evidencia digital.

• Dificultad al recolectar y analizar evidencia debido a los grandes volúmenes de información que actualmente se manejan, la variedad de tecnologías y la dispersión de las mismas a lo largo de Internet.

88 /31/31

Objetivo

• Determinar procedimientos para la recolección, tratamiento y análisis de la evidencia contenida en medios y/o formatos digitales.

• Establecer medidas y procedimientos que permitan un análisis efectivo de grandes volúmenes de información.

• Definir procedimientos para garantizar la autenticidad e integridad de la evidencia obtenida.

99 /31/31

Antecedentes

– Christian Johansson. Computer Forensic Text Analysis with Open Source Software. Tesis para optar el grado de maestría en Ciencias de la Computación. Blekinge Institute of Technology. Suecia. 2003.

– Esta tesis se concentra en el proceso de análisis del texto dentro de la computación forense, centrándose en el uso del software libre.

1010 /31/31

• Brian Carrier. Open Source Digital Forensics Tools The Legal Argumen.Astake Research Report.2002

• Análisis de las herramientas forenses digitales y de su uso como argumento legal en una corte de Estados Unidos.

• Colin Armstrong. Developing a Framework For Evaluating Computer Forensic Tools.Curtin University of Technology.Examina los criterios que ayudarán al desarrollo de un marco para evaluar la conveniencia de las herramientas de Computación Forense

1111 /31/31

METODOLOGIA DE LA INVESTIGACION

1212 /31/31

Tipo de Investigación

• Tipo de InvestigaciónExploratoria aplicada, Se realizará por medio de la exploración de diferentes procedimientos de tratamiento forense siendo uno de ellos el procedimiento actual de la DIVINDAT-PNP

• Tipo de DiseñoExperimental, en la que se realizarán cambios a las variables independientes

1313 /31/31

DISEÑO DEL EXPERIMENTO

1414 /31/31

Objeto de la Investigación

• El objeto de investigación son las copias de los discos duros. Para ello se obtiene una muestra del número de casos presentados a la DIVINDAT.

• De cada uno de los casos se obtiene copias bit a bit de los datos contenidos en los discos duros.

1515 /31/31

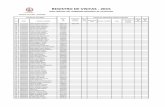

Población

• La población esta constituida por cada uno de los casos presentados a la DIVINDAT durante el año 2006.

• El Tamaño de la población asciende a 288 casos presentados durante el 2006 según estadísticas de la DIVINDAT publicadas por el diario El Comercio (28 Abril 2007).

1616 /31/31

Muestra

• Muestreo• El tamaño de la muestra es de 58 casos.• El cálculo se realizó usando la sgte. Fórmula:

• Técnica de Muestreo• aleatoria simple

1717 /31/31

Variables

Instrumento de medición

– uso de un computador que permitan identificar y cuantificar los resultados obtenidos

Instrumento de medición

– registros manuales de los datos, de cada caso presentado

Variables dependientes:

– Nro. de archivos recuperados conteniendo evidencia digital

EXPERI

MENTO

Variables independientes:

– Método aplicado para recuperar la evidencia

– Variables Adicionales: Volumen de Información Analizada, Número de Archivos Recuperados, Formato de tipo de archivo. el instrumento de medición son: dispositivo de copia de evidencia FastBlock, Software Encase, Autopsy, dd, grep

1818 /31/31

Diseño Experimental

• Se orienta a establecer procesos de recuperación de evidencia digital por medio del uso de procedimientos claramente definidos frente a la carencia actual de dichos procedimientos.

• El proceso se llevará a cabo teniendo en cuenta las etapas de análisis forense elaborando un conjunto estructurado de procedimientos con base en las necesidades de la DIVINDAT

1919 /31/31

2020 /31/31

2121 /31/31

2222 /31/31

Hipótesis

• Ho: La aplicación de una metodología de procesamiento de evidencia digital aumenta el número de archivos y documentos recuperados.

• Ho: La aplicación de una metodología de procesamiento de evidencia disminuye la perdida de evidencia digital.

2323 /31/31

MODELO DE SOLUCION

2424 /31/31

Modelo de Solución• Conjunto de metodologías y procedimientos

para el manejo y análisis de la evidencia digital, con esto se busca la estandarización en el proceso así como la mejora en la eficiencia del mismo en base a la cantidad de archivos de evidencia recuperada. Dicho procedimiento estará basado en la implementación de 4 fases:

• colección• revisión• análisis• elaboración de informes

2525 /31/31

Modelo de Solución

2626 /31/31

ANÁLISIS DE FACTIBILIDAD

2727 /31/31

Datos y Experimentos

• El análisis de los casos presentados será en base a muestras proporcionadas por la DIVINDAT.

• El experimento es repetible ya que debe servir como base para su presentación en un juicio, lo que requiere que la pruebas sean analizadas y verificadas por las partes involucradas.

2828 /31/31

Plan de Trabajo

2929 /31/31

3030 /31/31

Costos

1 Equipo Fast Block 1240Licencia de Encase 2400Licencia de Windows XP 370Costos Operativos 500Honorarios Profesionales 2000Total 6510

La principal fuente de financiamiento será la de autofinanciamiento.

3131 /31/31

MARCO TEORICO

3232 /31/31

Marco Teórico ConceptualLas Ciencias Forenses y las Ciencias de la Computación

• Es necesario primero comprender el funcionamiento de los computadores y su operación.

• Se debe ubicar y reconocer la evidencia digital determinando:– Dónde se encuentra– Cómo se encuentra almacenada– Cómo se modifica, quién la modifica, quién es su

dueño

3333 /31/31

La Información y el Delito

• Código Procesal Penal Peruano, la Ley Nº 27309, incorpora la figura de los Delitos Informáticos al Código Penal

• Se reconoce los siguientes tipos de delitos

3434 /31/31

Fraudes mediante manipulación de computadoras• Manipulación de los datos de entrada

• Manipulación de programas

• Manipulación de los datos de salida

• Fraude efectuado por manipulación informática

3535 /31/31

Manipulación de datos de entrada

• Como objeto, cuando se alteran datos de los documentos almacenados

• Como instrumento, las computadoras pueden utilizarse también para efectuar falsificaciones de documentos de uso comercial.

3636 /31/31

Daños o modificaciones de programas o datos computarizados

• Sabotaje informático

• Acceso no a autorizado a servicios y sistemas informáticos

• Reproducción no autorizada de programas informáticos de protección legal

3737 /31/31

Marco Teórico InstrumentalEtapas

• Coleccionar,

• Examinar

• Analizar

• Interpretación y reporte de Resultados

3838 /31/31

Coleccionar Datos• Buscar e identificar las fuentes de datos y

obtener estas evitando la alteración de la misma.

• Fuentes:• PC, servidores, PC portátiles• Dispositivos, Lectores CD, DVD, memorias USB,

memoria flash, etc.• Dispositivos Portátiles• Actividad de la Red

3939 /31/31

Adquisición de los datos

• Plan para adquirir los datos en base a Valor probable, Volatilidad, Cantidad de esfuerzo requerida.

• Adquirir los datos garantizando la preservación de la evidencia y la cadena de custodia.

• Verificar la integridad de los datos. (Hash, MD5, etc)

4040 /31/31

Dispositivo de Adquisición de Datos

4141 /31/31

Examinar los Datos

• Datos en dispositivos, comprimidos, cifrados, e-mail, etc.

• Filtro de los datos por tipo de fichero, origen, formato, etc.

• Herramientas: Encase, Autopsy, Sleuthkit, herramientas *NIX, dd, grep, etc.

4242 /31/31

Analizar los datos

• Obtener conclusiones

• Usar un enfoque metódico para alcanzar conclusiones apropiadas

• Correlacionan entre múltiples fuentes.

• Elaborar informes

• Explicaciones alternativas

4343 /31/31

CONCLUSIONES

4444 /31/31

Conclusiones

• El modelo es viable por cumplir con los requisitos de viabilidad.

• La justificación del modelo se basa en la necesidad que existe de investigar un campo poco difundido y cada vez más requerido.

• El Análisis Forense de medios digitales esta adquiriendo una mayor importancia debido al aumento en el número de delitos informáticos y la sofisticación de estos.