Redes_15

-

Upload

daniel-fausto -

Category

Documents

-

view

212 -

download

0

description

Transcript of Redes_15

Redes Informáticas – Clase 15

ADMINISTRACION DE GRUPOS

INTRODUCCIÓN

Los grupos pueden ser utilizados para administrar de forma eficaz el

acceso a los recursos de un dominio y simplificar, de este modo, la administración y mantenimiento de la red.

También pueden utilizarse los grupos de forma independiente o incluir un grupo dentro de otro para simplificar aún más la

administración. Antes de poder utilizar grupos de forma eficaz, se debe conocer la

función de los grupos y los tipos de grupo que se pueden crear. El servicio de directorios Active Directory admite diferentes tipos de

grupos y ofrece también opciones para determinar el ámbito del

grupo, es decir, cómo puede utilizarse el grupo en varios dominios.

GRUPOS Los grupos son un conjunto de cuentas de equipo y de usuario que se

pueden administrar como una sola unidad. Los grupos: Simplifican la administración al facilitar la concesión de

permisos para recursos a todo un grupo en lugar de a cada una de las cuentas de usuario individualmente.

Pueden estar basados en Active Directory® o ser locales, de un equipo individual.

Se distinguen por su ámbito y tipo. Pueden anidarse, es decir, se puede agregar un grupo a otro.

Ámbitos de grupo

El ámbito de un grupo determina si el grupo comprende varios dominios o se limita a uno solo. Los ámbitos de grupo permiten

utilizar grupos para la concesión de permisos. El ámbito de grupo determina:

Los dominios desde los que puede agregar miembros al grupo. Los dominios en los que puede utilizar el grupo para conceder

permisos. Los dominios en los que puede anidar el grupo en otros grupos.

El ámbito de un grupo determina cuáles son los miembros del grupo. Las reglas de pertenencia controlan los miembros que pueden

contener un grupo y los grupos de los que puede ser miembro. Los miembros de un grupo están formados por cuentas de usuario,

cuentas de equipo y otros grupos.

Para asignar los miembros correctos a los grupos y para anidar un

grupo, es importante conocer las características del ámbito de grupo. Existen los siguientes ámbitos de grupo:

Global

Local de dominio

TIPOS DE GRUPO

Puede utilizar los grupos para organizar las cuentas de usuario, de equipo y otras cuentas de grupo en unidades administrables. Trabajar

con grupos en lugar de con usuarios individuales, ayuda a simplificar la administración y el mantenimiento de la red. Existen los siguientes

grupos en Active Directory:

Los grupos se distinguen por su ámbito y tipo El ámbito de un grupo determina si el grupo comprende varios

dominios o se limita a uno sólo. Los 3 ámbitos de grupo son: global, local de dominio,

universal y local. Grupos de seguridad

Puede utilizar los grupos de seguridad para asignar derechos y permisos de usuario a grupos de usuarios y equipos. Los derechos

especifican las acciones que pueden realizar los miembros de un grupo de seguridad en un dominio o bosque, y los permisos

especifican los recursos a los que puede obtener acceso un miembro de un grupo en la red.

También puede utilizar grupos de seguridad para enviar mensajes de correo electrónico a varios usuarios. Al enviar un mensaje de correo

electrónico al grupo, el mensaje se envía a todos sus miembros. Por lo tanto, los grupos de seguridad tienen funciones de grupos de

distribución.

Grupos de distribución Puede utilizar los grupos de distribución con aplicaciones de correo

electrónico, como Microsoft Exchange, para enviar mensajes de correo electrónico a grupos de usuarios. La finalidad principal de este

tipo de grupo es recopilar objetos relacionados, no conceder permisos.

Los grupos de distribución no tienen habilitada la seguridad, es decir, no pueden utilizarse para asignar permisos. Si necesita un grupo para

controlar el acceso a los recursos compartidos, cree un grupo de seguridad. Aunque los grupos de seguridad tienen todas las funciones

de los grupos de distribución, estos últimos todavía son necesarios, porque algunas aplicaciones sólo pueden utilizar grupos de

distribución. Los grupos de distribución y de seguridad admiten uno de los tres ámbitos de grupo.

NIVELES FUNCIONALES DE DOMINIO

Las características de los grupos de Active Directory dependen del nivel funcional de dominio. La funcionalidad de dominio activa

funciones que afectan a todo un dominio y sólo a ese dominio. Hay tres niveles funcionales de dominio disponibles:

Microsoft Windows 2000 mixto Windows 2000 nativo

Microsoft Windows Server 2003. Los dominios funcionan de forma predeterminada en el nivel funcional

Windows 2000 mixto. Puede aumentar el nivel funcional de dominio a Windows 2000 nativo

o Windows Server 2003.

GRUPOS GLOBALES Un grupo global es un grupo de distribución o de seguridad que

puede contener usuarios, grupos y equipos procedentes del mismo dominio que el grupo global. Se pueden utilizar los grupos de

seguridad globales para asignar derechos y permisos de usuario a los recursos de cualquier dominio del bosque.

Características de los grupos globales: Miembros

En un nivel funcional de dominio mixto, los grupos globales

pueden contener cuentas de usuario y equipo del mismo dominio que el grupo global.

En un nivel funcional nativo, los grupos globales pueden contener cuentas de usuario, cuentas de equipo y grupos

globales del mismo dominio que el grupo global. Puede ser miembro de:

En el modo mixto, un grupo global sólo puede ser miembro de grupos locales de dominio.

En el modo nativo, un grupo global puede ser miembro de grupos locales de dominio y universales en cualquier

dominio, y de grupos globales del mismo dominio que el grupo global.

Ámbito Un grupo global es visible dentro de su dominio y de todos los

dominios de confianza, en los que se incluyen todos los dominios del bosque.

Permisos Puede conceder permisos a un grupo global para todos los

dominios del bosque.

Debido a que los grupos globales son visibles en todo el bosque, no deben crearse para obtener acceso a recursos específicos del

dominio. Se debe utilizar un grupo global para organizar a los usuarios que comparten las mismas tareas de trabajo y necesitan

requisitos de acceso a la red similares. Para controlar el acceso a los recursos de un dominio, sería conveniente utilizar otro tipo de grupo.

GRUPOS UNIVERSALES

Un grupo universal es un grupo de distribución o de seguridad que contiene usuarios, grupos y equipos de cualquier dominio del bosque.

Se pueden utilizar los grupos de seguridad universales para asignar derechos y permisos de usuario a los recursos de cualquier dominio

del bosque. Características de los grupos universales:

Miembros No puede crear grupos universales en el modo mixto.

En el modo nativo, los grupos universales pueden contener cuentas de usuario, cuentas de equipo, grupos globales y

otros grupos universales de cualquier dominio del bosque. Puede ser miembro de:

No se puede aplicar el grupo universal en el modo mixto. En el modo nativo, el grupo universal puede ser miembro de los

grupos locales de dominio y universales de cualquier dominio.

Ámbito Los grupos universales son visibles en todos los dominios del

bosque y dominios de confianza.

Permisos Puede conceder permisos a grupos universales para todos los

dominios del bosque. Se deben utilizar los grupos universales para anidar grupos globales y

poder asignar permisos a recursos relacionados de varios dominios. Un dominio de Windows Server 2003 R2 debe estar en el modo

Windows 2000 nativo o superior para poder utilizar grupos universales.

GRUPOS LOCALES

Un grupo local es un conjunto de cuentas de usuario y grupos de dominio creados en un servidor miembro o en un servidor

independiente. Se pueden crear grupos locales para conceder permisos para los recursos que residen en un equipo local. Windows

2000 o Windows Server 2003 R2 crean grupos locales en una base de datos de seguridad local. Los grupos locales pueden contener

usuarios, equipos, grupos globales, grupos universales y otros grupos locales de dominio.

Debido a que los grupos con un ámbito local de dominio reciben a menudo el nombre de grupos locales, es importante distinguir entre

un grupo local y un grupo con ámbito local de dominio. Los grupos

locales a veces reciben el nombre de grupos locales de equipo para distinguirlos de los grupos locales de dominio.

Características de los grupos locales:

Los grupos locales pueden contener cuentas de usuario locales del equipo en el que se crea el grupo local.

Los grupos locales no pueden ser miembros de otro grupo

Directrices para utilizar grupos locales: Sólo se pueden utilizar grupos locales en el equipo en él se crean

los grupos locales. Los permisos del grupo local ofrecen acceso sólo a los recursos del equipo en el que se creó el grupo local.

Se pueden utilizar los grupos locales en los equipos que estén ejecutando actualmente sistemas operativos clientes de

Microsoft admitidos y en servidores miembros en los que se esté ejecutando Windows Server 2003.

No puede crear grupos locales en controladores de dominio, porque éstos no pueden tener una base de datos de seguridad

independiente de la base de datos de Active Directory. Cree grupos locales para limitar la capacidad de acceso de los

usuarios y grupos locales a los recursos de la red cuando no desee crear grupos de dominio.

ANIDAMIENTO DE GRUPOS

Mediante el anidamiento, se puede agregar un grupo como miembro de otro.

Se pueden anidar grupos para consolidar la administración de grupos.

El anidamiento aumenta las cuentas de miembros que se ven afectadas por una única acción y reduce el tráfico provocado por la

replicación de los cambios en la pertenencia a grupos. Las opciones de anidamiento varían en función de que el nivel

funcional del dominio de Windows Server 2003 se haya establecido como Windows 2000 nativo o Windows 2000 mixto. En los dominios

en los que se ha establecido el nivel funcional de dominio en Windows 2000 nativo, la pertenencia a grupos viene determinada de la

siguiente manera: Los grupos universales pueden tener los siguientes miembros:

cuentas de usuario, cuentas de equipo, grupos universales y grupos globales de cualquier dominio.

Los grupos globales pueden tener los siguientes miembros: cuentas de usuario, cuentas de equipo y grupos globales del

mismo dominio. Los grupos locales de dominio pueden tener los siguientes

miembros: cuentas de usuario, cuentas de equipo, grupos universales y grupos globales de cualquier dominio. Pueden

tener también como miembros grupos locales de dominio del mismo dominio. No se pueden crear grupos de seguridad con

ámbito universal en dominios en los que el nivel funcional de dominio se ha establecido en Windows 2000 mixto.

Sólo admiten un ámbito universal, los dominios en los que el nivel funcional de dominio se ha establecido en Windows 2000 nativo o

Windows Server 2003.

MODIFICACIÓN DEL ÁMBITO O TIPO DE UN GRUPO

Al crear un grupo nuevo, éste se configura de forma predeterminada como grupo de seguridad con ámbito global, independientemente del

nivel funcional de dominio actual. Aunque no se puede cambiar el ámbito de grupo en dominios con un

nivel funcional de dominio definido en Windows 2000 mixto, se pueden realizar los siguientes cambios de ámbito en dominios con un

nivel funcional de dominio definido en Windows 2000 nativo o Windows Server 2003:

De global a universal. Sólo se permite realizar este cambio si el grupo que desea cambiar no es miembro de otro grupo global.

De local de dominio a universal. Sólo se permite realizar este cambio si el grupo que desea cambiar no tiene otro grupo local

de dominio como miembro. De universal a global. Sólo se permite realizar este cambio si el

grupo que desea cambiar no tiene otro grupo universal como miembro.

De universal a local de dominio. No existen restricciones para realizar este cambio.

Cambio del tipo de grupo Puede convertir en cualquier momento un grupo de seguridad en un

grupo de distribución y viceversa, pero sólo si el nivel funcional de dominio se encuentra definido en Windows 2000 nativo o superior.

No puede convertir un grupo si el nivel funcional de dominio se encuentra definido en Windows 2000 mixto.

Se pueden convertir grupos de un tipo a otro en las siguientes situaciones:

De seguridad a distribución: Si una compañía se divide en dos. Los usuarios se migran de un dominio a otro, pero mantienen

sus direcciones de correo electrónico antiguas. Desea enviarles mensajes de correo electrónico, mediante los grupos de

seguridad antiguos, pero prefiere eliminar el contexto de seguridad del grupo.

De distribución a seguridad: Un grupo de distribución aumenta considerablemente y los usuarios desean utilizarlo para tareas

relacionadas con la seguridad. Sin embargo, aún desean utilizar el grupo para tareas de correo electrónico.

Asignar un administrador a un grupo

Active Directory de Windows Server 2003 permite asignar un administrador a un grupo como propiedad del grupo. Esto le permite:

Controlar quién es la persona responsable de los grupos. Delegar en el administrador del grupo la autoridad para agregar y

eliminar usuarios del grupo.

Debido a que, en las grandes organizaciones, se suelen agregar y eliminar personas de los grupos con bastante frecuencia, algunas

organizaciones distribuyen la responsabilidad administrativa de agregar usuarios a grupos entre las personas que solicitan el grupo.

Al documentar quién es el administrador del grupo, la información de contacto de esa cuenta de usuario queda registrada. Si se necesita

alguna vez migrar el grupo a otro dominio, o si es necesario eliminarlo, el administrador de red tiene un registro que contiene

información sobre el propietario del grupo y su información de contacto. Por lo tanto, el administrador de red puede llamar o enviar

un mensaje al administrador del grupo para notificarle el cambio que es necesario realizar en el grupo.

GRUPOS PREDETERMINADOS EN ACTIVE DIRECTORY

Los grupos predeterminados son grupos de seguridad que se crean automáticamente al instalar un dominio de Active Directory. Puede

utilizar estos grupos predefinidos para administrar los recursos compartidos y delegar determinadas funciones administrativas en

todo el dominio. A un gran número de grupos predeterminados se les asigna

automáticamente un conjunto de derechos de usuario que

determinan las acciones que puede realizar cada grupo y sus miembros en el ámbito de un dominio o bosque. Los derechos de

usuario autorizan a los miembros de un grupo a realizar acciones específicas, como iniciar una sesión en un sistema local o realizar

copias de seguridad de archivos y carpetas. Por ejemplo, un miembro del grupo Operadores de copia tiene derecho a realizar copias de

seguridad de todos los controladores de dominio del dominio. Algunos grupos predeterminados están disponibles en los

contenedores Users (Usuarios) y Builtin (Integrado) de Active Directory. El contenedor Builtin contiene grupos locales de dominio. El

contenedor Users contiene grupos globales y grupos locales de dominio. Puede mover grupos de los contenedores Users y Builtin a

otro grupo o a carpetas de una unidad organizativa del dominio, pero no puede moverlos a otros dominios.

GRUPOS DEL SISTEMA

Los servidores con Windows Server 2003 incluyen algunas identidades especiales, además de los grupos de los contenedores

Users y Builtin. Normalmente, por comodidad, estas identidades reciben el nombre

de grupos del sistema. Los grupos del sistema representan a diferentes usuarios en distintas ocasiones, en función de las

circunstancias. Aunque se pueden conceder derechos y permisos de usuario a los grupos del sistema, no se pueden modificar o ver sus

miembros. Los ámbitos de grupo no se aplican a los grupos del sistema. Los

usuarios se asignan automáticamente a los grupos del sistema cada vez que inician una sesión o tienen acceso a un determinado recurso.

Grupos de usuarios

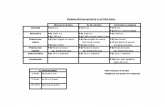

Lo primero que haremos será incluir a los alumnos de nuestro centro en un grupo global del dominio denominado "alumnos"; dicho grupo

tendrá como miembros a los usuarios "ESO" y "Bachiller". Para ello nos ubicaremos sobre la carpeta "Users" y pulsaremos sobre ella con

el botón derecho del ratón, seleccionando la opción "Nuevo", y luego la opción "Grupo"

En la pantalla que se muestra a continuación indicaremos "alumnos" como nombre de grupo, y dejaremos las opciones por defecto,

especificando que el grupo es un grupo global de seguridad, tal y como vemos en la siguiente imagen; posteriormente pulsamos sobre

el botón "Aceptar"

Una vez creado el grupo "alumnos", nos situamos sobre él y pulsamos con el botón derecho del ratón seleccionando la opción

"Propiedades", y en la ventana mostrada nos situamos sobre la pestaña "Miembros", y pulsamos sobre el botón "Agregar" para incluir

a los usuarios "ESO" y "Bachiller" en dicho grupo; finalmente pulsamos sobre el botón "Aceptar".

Una vez completado el proceso el grupo "alumnos" aparecerá englobado como un grupo global del dominio "MiCentro.edu", y estará

formado por los usuarios "ESO" y "Bachiller".

Posteriormente repetimos el mismo proceso para crear un segundo

grupo global del dominio denominado "profesores", incluyendo como miembros de este nuevo grupo a los usuarios "Javier", "Joaquin" y

"Miguel".

Una vez definidos correctamente ambos grupos globales del dominio,

podemos crear un grupo "colaboradores", cuyos miembros sean el usuario "ESO" y el grupo global del dominio "profesores"; en este

caso hemos de especificar que el grupo NO será "global", sino que su ámbito será el del "dominio local", tal y como vemos en la imagen

siguiente; si no definiéramos el ámbito de este nuevo grupo como del

"dominio local", no podríamos incluir como miembro de este nuevo grupo al grupo "profesores",

El resto del proceso de creación del grupo es similar, sólo que ahora

entre los miembros del grupo del dominio local "colaboradores" se encuentra el grupo global del dominio "profesores" (y por tanto a los

miembros de este grupo), tal y como vemos en la imagen siguiente.

A partir de este momento ya podemos asignar recursos a los

miembros de los grupos "alumnos", "profesores" y "colaboradores".

Como ejemplo vamos a crear una carpeta compartida en la unidad

"D:" de nombre "RecPro", y le asignaremos los permisos de compartición de "Control Total", "Cambiar" y "Leer" al grupo

"profesores", tal y como vemos en la imagen siguiente, de modo que únicamente los profesores puedan acceder a ella (ni siquiera los

administradores del dominio pueden acceder a ella de forma remota).

NOTA: Obviamente, para ello hemos de eliminar al grupo "Todos" y agregar al grupo "Profesores" con los permisos oportunos

Podemos crear una segunda carpeta de la unidad "D:" de nombre "RecCol", asignándoles permisos de "Control Total", "Cambiar" y

"Leer" al grupo "colaboradores" y de "Leer" al usuario "Bachiller", de modo que los alumnos de E.S.O. y los profesores puedan tener pleno

acceso a dicha carpeta y los alumnos de Bachiller sólo tendrán acceso de lectura a la misma.

Inicio de Sesión

El último apartado que configuraremos para los usuarios del dominio,

es la limitación en la autenticación de los usuarios en determinados equipos del dominio, de modo que podamos limitar el acceso a

determinados equipos a ciertos usuarios; supongamos por ejemplo que no queremos que los usuarios "ESO" y "Bachiller" puedan iniciar

sesión en los equipos de la Sala de Profesores; podemos pues

especificar las máquinas concretas donde puede dicho usuario autenticarse en el dominio. También podemos limitar el acceso a las

máquinas en los días y franjas horarias deseadas.

Para imposibilitar el acceso a determinadas máquinas del dominio a

los alumnos del centro, especificaremos explícitamente los ordenadores donde pueden iniciar sesión nuestros alumnos (los

usuarios "ESO" y "Bachiller"), del siguiente modo:

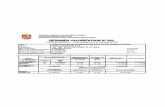

Nos ubicaremos sobre el usuario deseado ("ESO" en este caso), y

pulsaremos sobre él con el botón derecho del ratón, seleccionando la opción "Propiedades", ubicándonos sobre la pestaña "Cuenta"; una

vez allí pulsaremos sobre el botón "Iniciar sesión en", tal y como vemos en la siguiente pantalla.

En la nueva ventana mostrada, indicaremos aquellas máquinas del dominio donde deseamos que únicamente pueda iniciar sesión el

usuario "ESO" (en este caso sólo hemos indicado la máquina "Equipo2" del dominio, pero en nuestro centro especificaremos el

conjunto de máquinas donde pueda iniciar sesión dicho usuario).

Procederemos de igual manera para limitar el acceso del usuario "Bachiller" a los equipos del dominio de nuestro centro. En principio

dejaremos que los profesores puedan iniciar sesión en cualquier equipo de nuestro centro, no especificando limitación alguna para

dichos usuarios.

Si lo que queremos es "filtrar" el acceso a las máquinas a nuestros

alumnos determinados días en ciertas franjas horarias, en la misma ventana donde limitamos las máquinas donde se puede iniciar sesión,

pulsaremos sobre el botón "Horas de inicio de sesión", pudiendo indicar las horas a las que habilitamos a nuestros usuarios para el

acceso a las máquinas, tal y como vemos en la siguiente ventana (nosotros no indicaremos ninguna restricción horaria para el acceso a

los equipos del centro); esta opción no es incompatible con la anterior (que limitaba el acceso a determinadas máquinas), y en

ciertos entornos puede ser un importante complemento a la misma.

Inicio de Sesión

El último apartado que configuraremos para los usuarios del dominio, es la limitación en la autenticación de los usuarios en determinados

equipos del dominio, de modo que podamos limitar el acceso a determinados equipos a ciertos usuarios; supongamos por ejemplo

que no queremos que los usuarios "ESO" y "Bachiller" puedan iniciar sesión en los equipos de la Sala de Profesores; podemos pues

especificar las máquinas concretas donde puede dicho usuario autenticarse en el dominio. También podemos limitar el acceso a las

máquinas en los días y franjas horarias deseadas.

Para imposibilitar el acceso a determinadas máquinas del dominio a

los alumnos del centro, especificaremos explícitamente los ordenadores donde pueden iniciar sesión nuestros alumnos (los

usuarios "ESO" y "Bachiller"), del siguiente modo:

Nos ubicaremos sobre el usuario deseado ("ESO" en este caso), y

pulsaremos sobre él con el botón derecho del ratón, seleccionando la opción "Propiedades", ubicándonos sobre la pestaña "Cuenta"; una

vez allí pulsaremos sobre el botón "Iniciar sesión en", tal y como vemos en la siguiente pantalla.

En la nueva ventana mostrada, indicaremos aquellas máquinas del dominio donde deseamos que únicamente pueda iniciar sesión el

usuario "ESO" (en este caso sólo hemos indicado la máquina "Equipo2" del dominio, pero en nuestro centro especificaremos el

conjunto de máquinas donde pueda iniciar sesión dicho usuario).

Procederemos de igual manera para limitar el acceso del usuario "Bachiller" a los equipos del dominio de nuestro centro. En principio

dejaremos que los profesores puedan iniciar sesión en cualquier equipo de nuestro centro, no especificando limitación alguna para

dichos usuarios.

Si lo que queremos es "filtrar" el acceso a las máquinas a nuestros

alumnos determinados días en ciertas franjas horarias, en la misma ventana donde limitamos las máquinas donde se puede iniciar sesión,

pulsaremos sobre el botón "Horas de inicio de sesión", pudiendo indicar las horas a las que habilitamos a nuestros usuarios para el

acceso a las máquinas, tal y como vemos en la siguiente ventana (nosotros no indicaremos ninguna restricción horaria para el acceso a

los equipos del centro); esta opción no es incompatible con la anterior (que limitaba el acceso a determinadas máquinas), y en

ciertos entornos puede ser un importante complemento a la misma.

Felicitaciones Ud ha terminado con los contenidos de la Clase

15 de “Redes Informáticas”, lo invitamos a continuar con su

capacitación ingresando a su siguiente clase. Lo

esperamos!!!!